Post Actualizado en junio 13, 2014

Autodefensa de Correo Electrónico

La vigilancia viola nuestros derechos fundamentales y hace riesgosa la libertad de expresión. Esta guía le enseñará una habilidad básica de autodefensa contra vigilancia: Cifrado de correo Electrónico. Una vez que haya terminado, usted será capaz de enviar y recibir correo electrónico que están codificados para asegurarse de que un agente de vigilancia o ladrón […]

La vigilancia viola nuestros derechos fundamentales y hace riesgosa la libertad de expresión. Esta guía le enseñará una habilidad básica de autodefensa contra vigilancia: Cifrado de correo Electrónico. Una vez que haya terminado, usted será capaz de enviar y recibir correo electrónico que están codificados para asegurarse de que un agente de vigilancia o ladrón que intercepta el correo electrónico no pueden leerlo. Todo lo que necesitas es una computadora con una conexión a Internet, una cuenta de correo electrónico y una media hora.

Incluso si usted no tiene nada que ocultar, mediante el cifrado ayuda a proteger la privacidad de la gente que se comunica, y hace la vida difícil para los sistemas de vigilancia. Si usted tiene algo importante que ocultar, estás en buena compañía; estas son las mismas herramientas que Edward Snowden utiliza para compartir sus famosos secretos de la NSA.

Además de utilizar el cifrado, ponerse en contra de la vigilancia requiere luchar políticamente por una reducción en la cantidad de datos recopilados sobre nosotros, pero el primer paso esencial es proteger a uno mismo y hacer la vigilancia de su comunicación lo más difícil posible. ¡Comencemos!

# 1 Consiga las piezas

Esta guía se basa en software que se licencia libremente

; que es completamente transparente y cualquiera puede copiarlo o hacer su versión propia. Esto hace que sea más seguro de la vigilancia que el software propietario (como Windows). Aprenda más sobre el software libre en fsf.org.

Para comenzar, usted necesitará un programa de correo electrónico instalado en su computadora. En esta guía utilizaremos el programa de correo electrónico Thunderbird. Programas de correo electrónico son otra forma de acceder a las mismas cuentas de correo que se pueden acceder desde un navegador (como GMail), pero proporcionan características adicionales.

Si ya tiene uno de estos, puede saltar al paso 1.b .

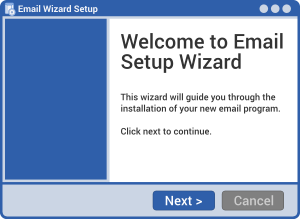

Paso 1.a

Configure su programa de correo electrónico con su cuenta de correo electrónico (si no lo está ya)

Abra su programa de correo y siga el asistente que lo pone al día con su cuenta de correo electrónico.

Paso 1.b

Obtenga GnuPG descargando Gpg4Win

Gpg4Win es un paquete de software que incluye GnuPG. Descargar e instalarlo, seleccionando las opciones por defecto cada vez que se le preguntó. Después de su instalación, puede cerrar todas las ventanas que crea.

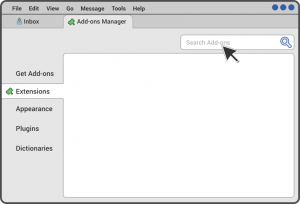

Paso 1.c

Instalar el plugin Enigmail para su programa de correo electrónico

En el menú de tu programa de correo electrónico, seleccione Complementos (puede estar en la sección Herramientas). Asegúrese de que las Extensiones está seleccionada a la izquierda. ¿Ves Enigmail? si es así, omita este paso.

Si no, buscar “Enigmail” en la barra de búsqueda en la parte superior derecha. Instalelo y reinicie el programa de correo electrónico cuando haya terminado.

# 2 Haga sus llaves

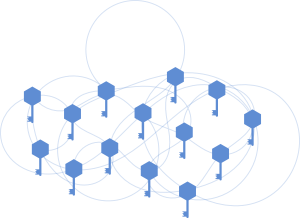

Para utilizar el sistema GnuPG, necesitará una clave pública y una clave privada (conocidos en conjunto como un par de llaves). Cada uno es una larga cadena de números generados al azar que son únicos para usted. Sus claves públicas y privadas están unidos entre sí por una función matemática especial.

La clave pública no es como una llave física, porque se almacenan a la vista en un directorio en línea que se llama un servidor de llaves (Keyserver). La gente lo puede descargar y utilizar junto con GnuPG, para cifrar mensajes de correo electrónico que envían a usted. Puede pensar en el servidor de claves como un directorio telefónico, donde la gente que quiere enviarle un correo electrónico encriptado puedan buscar su clave pública.

La clave privada se parece más a una llave física, ya que se mantiene consigo (en su computadora). Usted utiliza GnuPG y su clave privada para descifrar mensajes de correo electrónico cifrados que otras personas le envían.

Paso 2.a Hacer un par de claves

Hacer un par de claves

En el menú de tu programa de correo electrónico, seleccione OpenPGP → Asistente para la instalación. No es necesario leer el texto en la ventana que aparece a menos que desea, pero es bueno para leer el texto en las pantallas posteriores del asistente.

En la segunda pantalla, titulado “Signing” (Firmas), seleccione “No, I want to create per-recipient rules for emails that need to be signed.” (“No, yo quiero crear reglas por destinatario de los correos electrónicos que necesitan ser firmados.”)

Utilice las opciones por defecto hasta llegar a la pantalla titulada “Create Key” (“Crear clave”).

En la pantalla titulada “Create Key” elegir una contraseña segura! Su contraseña debe tener al menos 12 caracteres e incluir al menos una minuscula y una letra mayúscula y al menos un número o símbolo de puntuación. No olvide la contraseña o todo este trabajo será en vano!

El programa llevará un poco de tiempo para terminar el próximo paso, la pantalla “Key Creation” (“Creación de clave”). Mientras espera, hacer algo más con su equipo, como ver una película o navegar por la Web. Cuanto más utilice el equipo en este momento, más rápida será la creación de claves.

Cuando aparezca la pantalla de confirmación OpenPGP, seleccione “Generate Certificate” (“Generar Certificado”) y optar por guardarlo en un lugar seguro en el equipo (se recomienda hacer una carpeta llamada “revocación de certificados” en la carpeta de inicio y se mantendrá ahí. Usted aprenderá más sobre la certificado de revocación en la Sección 5. El asistente de configuración le pedirá moverlo a un dispositivo externo, pero eso no es necesario en este momento.

Paso 2.b

Sube tu clave pública a un servidor de claves

En el menú de tu programa de correo electrónico, seleccione OpenPGP → Gestión de claves.

Haga clic derecho sobre la clave y seleccione Subir claves públicas al servidor de claves. Utilice el servidor de claves por defecto en la ventana emergente.

Ahora alguien que le quiere enviar un mensaje cifrado puede descargar la clave pública de Internet.

# 3 ¡Pruébelo!

Ahora vamos a hacer un email de prueba con un programa de computadora llamado Adele, que sabe cómo utilizar el cifrado. Excepto donde se indique, estos son los mismos pasos que seguiría en su correspondencia con una persona real, en vivo.

Paso 3.a

Enviar Adele su clave pública

Este es un paso especial que usted no tendrá que hacer con sus emails a personas reales. En el menú de tu programa de correo electrónico, vaya a OpenPGP → Gestión de claves. Deberá ver su clave en la lista que aparece. Haga clic derecho sobre la clave y seleccione Enviar Claves Públicas por correo electrónico. Esto creará un nuevo mensaje de borrador, como si acababa de presionar el botón Escribir.

Dirija el mensaje a adele-en@gnupp.de. Ponga al menos una palabra (lo que quieras) en el asunto y el cuerpo del correo electrónico, después haga clic en enviar.

Se puede tomar dos o tres minutos para que Adele responda. Una vez que ella responda, diríjase al siguiente paso. A partir de aquí, va a hacer exactamente lo mismo como cuando escriba a una persona real.

Paso 3.b

Enviar un mensaje de prueba cifrado

Escribe un nuevo email en su programa de correo electrónico, dirigido a adele-en@gnupp.de. Escribir en el asunto “prueba de cifrado” o algo similar y escribir algo en el cuerpo del mensaje. No lo envíe aún.

Haga clic en el icono de la llave en la parte inferior derecha de la ventana de redacción (que debe ponerse amarilla). Esto le dice a Enigmail que debe cifrar el correo electrónico con la clave que ha descargado en el paso anterior.

Al lado de la llave, te darás cuenta de un icono de un lápiz. Haciendo clic en este dice a Enigmail que añada una firma única especial a su mensaje, generado utilizando su clave privada. Esta es una característica independiente de cifrado, y no tiene que utilizarlo para esta guía.

Haga clic en Enviar. Enigmail abrirá una ventana que dice “Los destinatarios no son válidos, no es de confianza o que no se encuentra.”

Para cifrar y enviar por correo electrónico a Adele, necesitará su clave pública, por lo que ahora usted usará a Enigmail para descargarlo de un servidor de claves. Haga clic en Descargar Missing Keys y utilizar el valor predeterminado en la ventana emergente que le pedirá que elija un servidor de claves. Una vez que encuentre las llaves, marque la primera (ID de clave a partir de 9), a continuación, seleccione Aceptar. Seleccione Aceptar en la siguiente ventana emergente.

Ahora está de vuelta en la pantalla de “destinatarios no válidos, no confianza o no encontrado” . Seleccione la clave de Adele en la lista y haga clic en Ok. Si el mensaje no se envía automáticamente, puede presionar el botón enviar ahora.

Importante

Consejos de seguridad

Incluso si ha cifrado su correo electrónico, el asunto no queda cifrado, por lo que no ponga información privada allí. Las direcciones de origen y de respuesta no están cifradas, así que pueden ser leídos por un sistema de vigilancia.

Es también una buena práctica hacer clic en el icono de la llave en la ventana de composición de correo electrónico antes de empezar a escribir. De lo contrario, el cliente de correo electrónico puede guardar un borrador sin cifrar en el servidor de correo, lo que podría exponerla.

Paso 3.c

Recibir una respuesta

Cuando Adele recibe su correo electrónico, ella va a utilizar su clave privada para descifrarlo, a continuación, buscar la clave pública desde un servidor de claves y lo utilizan para cifrar una respuesta para usted.

Dado que ha cifrado este correo electrónico con la clave pública de Adele, se requiere la clave privada del Adele para descifrarlo. Adele es el único con su clave privada, por lo que nadie, excepto ella – ni siquiera usted – puede descifrarlo.

Puede tomar dos o tres minutos para que Adele responda.

Cuando recibas la respuesta de Adele y lo abre, Enigmail detectará automáticamente que está cifrado con su clave pública, y entonces utilizara su clave privada para descifrarlo.

Observe la barra que Enigmail muestra encima del mensaje, con información sobre el estado de la clave de Adele.

# Aprenda sobre el Web of Trust

Encriptación de correo electrónico es una tecnología de gran alcance, pero tiene una debilidad; que requiere una manera de verificar que la clave pública de una persona es en realidad la de ellos. De lo contrario, no habría manera de detener a un atacante de hacer una dirección de correo electrónico con el nombre de su amigo, crear claves para ir con ella y hacerse pasar por su amigo. Es por eso que los programadores de software libre que se desarrollaron de correo electrónico cifrado creado firmado de claves y la Web of Trust.

Cuando usted firma la clave de alguien, usted está diciendo públicamente que usted confía que no les pertenece y no un impostor. Las personas que utilizan su clave pública puede ver el número de firmas que tiene. Cuando ha utilizado GnuPG por mucho tiempo, puede tener cientos de firmas. La Web of Trust es la constelación de todos los usuarios de GnuPG, conectados entre sí por cadenas de confianza expresadas a través de firmas, en un gigante de la web. Cuantas más firmas tiene una clave, y las teclas de las firmas más sus firmantes tienen, más digno de confianza que es clave.

Claves públicas de las personas se identifican generalmente por su identificador de clave, que es una cadena corta de 8 dígitos como 92AB3FF7 (para llave de Adele). Usted puede ver su ID de la llave a la derecha en OpenPGP → Gestión de claves en el menú del programa de correo electrónico.

Es una buena práctica para compartir su clave de identificación, por lo que para que la gente vuelva a comprobar que tengan la clave pública correcta cuando descargan el suyo de un servidor de claves. También puede ver las claves públicas a que se refiere por su huella digital, que es una cadena más larga de dígitos, como DD878C06E8C2BEDDD4A440D3E573346992AB3FF7. El ID de la llave es sólo en los últimos 8 dígitos de la huella digital.

Paso 4.a

Firmar una clave

En el menú de su programa de correo electrónico, vaya a OpenPGP → Gestión de claves.

Haga clic derecho sobre la clave pública de Adele y seleccione Firmar Clave en el menú contextual.

En la ventana que aparece, seleccione “No voy a contestar” y haga clic en Aceptar.

En el menú de tu programa de correo electrónico, vaya a OpenPGP → → Gestión de claves de servidor de claves → Subir claves públicas y pulse Aceptar.

Usted acaba de decir de manera efectiva “Confío en que la clave pública pertenece realmente a Adele.” Esto no significa mucho porque Adele no es una persona real, pero es una buena práctica.

Importante

Verifique la identificación de las personas antes de firmar sus claves

Antes de firmar la clave de una persona real, siempre se asegurase de que en realidad pertenece a ellos, y ellos son quienes dicen que son. Responda honestamente en la ventana que aparece y le pregunta “¿Con qué cuidado ha verificado que la clave que está a punto de firmar en realidad pertenece a la persona mencionada?”.

#5 Uselo bien

Todo el mundo utiliza GnuPG un poco diferente, pero es importante seguir algunas prácticas básicas para mantener su correo electrónico seguro. En su incumplimiento, arriesga a la privacidad de la gente que se comunica, así como el suyo propio, y causará daños en el Web of Trust.

¿Cuándo debo cifrar?

Cuanto más se pueden cifrar los mensajes, mejor. Esto se debe a que, si sólo cifra mensajes de correo electrónico de vez en cuando, cada mensaje cifrado podría levantar una bandera roja para los sistemas de vigilancia. Si todos o la mayoría de su correo electrónico se cifra, la gente que hace la vigilancia no sabrán por dónde empezar.

Eso no quiere decir que sólo el cifrado de un poco de su correo electrónico no es útil – es un gran comienzo y hace que la vigilancia más difícil.

Importante:

Tenga cuidado con las claves no válidas

GnuPG hace un correo electrónico más seguro, pero aún así es importante estar atento a las claves no válidas, que podrían haber caído en las manos equivocadas. Correo electrónico cifrado con claves no válidas puede ser leído por los programas de vigilancia.

En el programa de correo electrónico, vaya de nuevo a la segunda dirección de correo electrónico que le envió Adele. Porque Adele cifrada con la clave pública, que tendrá un mensaje de OpenPGP en la parte superior, lo que muy probablemente dice “OpenPGP: Parte de este mensaje cifrado.”

Al usar GnuPG, hacer un hábito de mirar a ese bar. El programa le advertirá de allí si usted recibe un correo electrónico cifrado con una clave que no se puede confiar.

Copie el certificado de revocación a un lugar seguro

Recuerde cuando creó sus llaves y guardó el certificado de revocación que GnuPG hecho? Es hora de copiar ese certificado en el almacenamiento digital seguro que usted tiene – lo ideal es una unidad flash, disco o un disco duro se almacena en un lugar seguro en su casa.

Si su clave privada nunca se pierde o es robado, usted necesitará este archivo de certificado.

Importante

Actuar con rapidez si alguien recibe su clave privada

Si usted pierde su clave privada o alguien más se adueña de él (por ejemplo, mediante el robo o formación de grietas de su ordenador), es importante para revocar de inmediato antes de que alguien lo utiliza para leer su correo electrónico cifrado. Esta guía no cubre cómo revocar una clave, pero usted puede seguir las instrucciones en el sitio GnuPG. Después de terminar de revocar, envíe un correo electrónico a todos aquellos con los que suelen utilizar la clave para asegurarse de que saben.

Haga su parte clave pública de su identidad en línea

Primero añada su nombre de clave para su firma de correo electrónico, y luego redactar un correo electrónico a por lo menos cinco de sus amigos, diciéndoles que acaba de configurar GnuPG y mencionando su nombre de clave. Enlace a esta guía y les pedimos que lo acompañe. No hay que olvidar que también hay una impresionante infografía para compartir.

Comienza a escribir su clave de identificación en cualquier lugar alguien pudiera ver su dirección de correo electrónico: los perfiles de tus redes sociales, blog, sitio web, o tarjeta de visita. (En la Fundación de Software Libre, ponemos nuestra en nuestra página personal .) Tenemos que conseguir nuestra cultura hasta el punto que nos parece que falta algo cuando vemos a una dirección de correo electrónico sin un identificador de clave pública.